اگه اهل فناوری و کلود (یعنی همون خدمات ابری مثل آمازون AWS، گوگل کلود یا مایکروسافت آژور) باشی، خبرهای جدید خیلی عجیب و مهمی اومده که بدون اغراق باید جدیشون گرفت!

خب بیاید بیپرده بگم: اخیراً چندتا باگ یا آسیبپذیری خیلی خطرناک تو یکی از ابزارهای معروف لاگنویسی و ثبت رخدادها به اسم Fluent Bit کشف شده. حالا Fluent Bit چیه؟ این یه نرمافزار متن باز (Open Source یعنی کُدش همه میتونن ببینن و دستکاری کنن) که تو میلیاردها کانتینر (container، مثلا جعبههایی برای اجرای برنامهها تو فضای ابری) استفاده میشه و هنوز خیلی از شرکتهای بزرگ مثلاً بانکها، شرکتهای هوش مصنوعی، صنایع و غیره بهش وابستهان.

ماجرا چیه؟

چند تا محقق از شرکت Oligo Security اومدن و نشون دادن چندتا ضعف توی Fluent Bit هست که باعث میشه هکرها بتونن کنترل کل یک سیستم ابری رو بهراحتی به دست بگیرن! یعنی نهتنها ورود غیراختصاصی- بلکه حتی اجرا کردن کد مخرب (Remote Code Execution یعنی کاری کنن که برنامه روی سیستم قربانی هر چی دلشون میخواد اجرا کنه) رو هم ممکن میکنه!

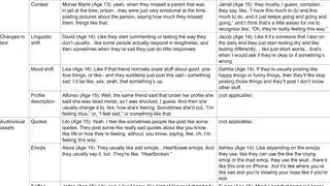

یه نگاه کوتاه به چندتا از این مشکلها:

- CVE-2025-12972: این یکی اجازه میده هر فایلی رو روی دیسک قربانی بازنویسی کنی، یعنی حتی ممکنه کل سیستم رو خارج از کنترل کنه.

- CVE-2025-12970: این یکی یه جور حمله به اسم stack buffer overflow داره (یعنی هکر میتونه مقدار بیشتری از اون چیزی که باید، به یه بافر بفرسته و باعث بشه هر چی میخواد اجرا بشه).

- CVE-2025-12977 و CVE-2025-12978: اینا لاگها رو میتونن منحرف کنن یا اطلاعات دروغ به سیستمهای نظارتی بدن! کسی که مسئوله پایش امنیت (همون کسی که دائم سیستم رو زیرنظر داره) ممکنه اصلا نفهمه چه اتفاقی داره میافته.

- CVE-2025-12969: این آسیبپذیری احراز هویت بعضی از اجزای Fluent Bit رو خاموش میکنه، یعنی هکر انگار خودش یه کاربر معتبره و هر چی بخواد میریزه تو سیستم.

خیلی باورنکردنیه ولی بعضی از این باگها، مثل همون مشکل تگها (CVE-2025-12977)، چهار ساله تو پروژه بوده و اصلا کسی خبردار نشده! یا مثلا باگ ورودی کانتینر داکر تو بافر (همون CVE-2025-12970)، تقریباً ۶ سال وجود داشته.

چه خطرهایی داره؟

اگه هکری این آسیبپذیریها رو استفاده کنه، میتونه سرویسهای ذخیرهسازی ابری (Cloud Storage یعنی همون فضایی که عکس و فایلهاتو روش میزاری) رو مختل کنه، اطلاعات رو دستکاری کنه یا حتی کاری کنه که هیچ تریسی (اثر یا نشونهای) از فعالیتهای خرابکارانهاش باقی نمونه. همچنین مانع از بین بردن بدافزارها تو فضای ابری میشه.

شرکت آمازون (AWS) گفته این مشکل رو قبول داره و نسخه ۴.۱.۱ از Fluent Bit رو ارائه داده تا سیستمهاش ایمن بمونن. پیشنهاد کرده هرکی از Fluent Bit استفاده میکنه حتماً به این نسخه آپدیت بده و از ابزارهایی مثل Amazon Inspector (وسیله بررسی خودکار آسیبپذیریها)، Security Hub و Systems Manager برای تشخیص مشکلات استفاده کنه.

برای افراد یا شرکتهایی که فضای ابری دارن، بد نیست همیشه لاگنویسی رو چک کنن و یه نظارت دائمی (Continuous Monitoring) بذارن رو سامانههاشون. داشتن دیوار آتش (Firewall یعنی ابزار کنترل ترافیک مشکوک به شبکه) و آنتیویروس هم توصیه میشه تا آسیبپذیری کمتر بشه.

ولی باید بدونیم حتی بعد از آپدیت و وصله کردن (Patch یعنی رفع باگ)، هنوز یکم خطر باقی میمونه چون Fluent Bit فوقالعاده گسترده است و Exploit یا سوءاستفاده از این باگها اکثراً آسونه. محققها گفتن بعضی از این حفرهها رو فقط با یه آشنایی ساده با رفتار Fluent Bit میشه اجرا کرد و خیلی پیچیده نیستن – حتماً هم لازم نیست هکر بزرگی باشی!

در آخر:

اگه مسئول سیستم ابری هستی یا حتی تو شرکتت از Fluent Bit استفاده میشه، همین الان برو نسخه جدید رو نصب کن و مراقب این باگها باش. این امنیت به شوخی نمیاد!

(راستی اگه از خبرها و آموزشهای فنی خوشتون میاد، میتونید TechRadar رو تو گوگلنیوز یا تیکتاک و واتساپ هم دنبال کنید!)

منبع: +