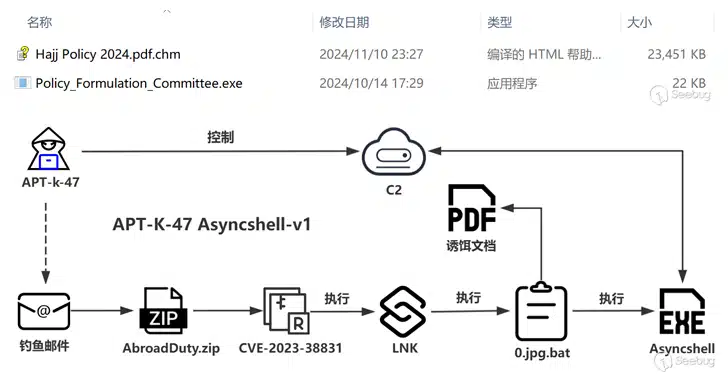

گروه APT-K-47، معروف به فیل مرموز (Mysterious Elephant)، با استفاده از طعمههای مرتبط با حج، بدافزار Asyncshell را منتشر میکند. این کمپین با فایلهای مخرب CHM که ظاهراً اسناد مربوط به سیاستهای حج هستند، قربانیان را هدف قرار میدهد. این حمله با استفاده از بدافزار Asyncshell نشان دهندهی روشهای جدید این گروه در فریب کاربران است.

عامل تهدید شناختهشده با نام فیل مرموز یا APT-K-47، کمپین جدیدی را با استفاده از نسخهی پیشرفتهای از بدافزار Asyncshell راهاندازی کرده است. این کمپین از طعمههای مرتبط با حج استفاده میکند و از این زیارت مذهبی برای فریب دادن قربانیان به منظور باز کردن فایلهای مخرب سوءاستفاده میکند. این فایلها که به عنوان فایلهای راهنمای HTML کامپایلشدهی مایکروسافت (CHM) مربوط به سیاستهای حج ۲۰۲۴ پنهان شدهاند، حاوی یک محموله اجرایی مخفی هستند.

فیل مرموز که به عنوان یک عامل تهدید جنوب آسیا شناسایی شده است، حداقل از سال ۲۰۲۲ فعال بوده و در درجه اول نهادهای داخل پاکستان را هدف قرار داده است. تاکتیکها و ابزارهای آنها شباهتهایی با سایر عوامل تهدید فعال در منطقه، از جمله SideWinder، Confucius و Bitter نشان میدهد. این اولین حملهی این گروه به فعالیتهای مخرب نیست؛ در اکتبر ۲۰۲۳، آنها با یک کمپین فیشینگ هدفمند که ORPCBackdoor را توزیع میکرد، مرتبط بودند.

در حالی که بردار دسترسی اولیه برای این کمپین اخیر هنوز مشخص نیست، محققان گمان میکنند که ایمیلهای فیشینگ عامل احتمالی هستند. این ایمیلها احتمالاً حاوی یک آرشیو ZIP با دو فایل هستند: فایل فریبندهی CHM و فایل اجرایی پنهان. با باز کردن فایل CHM، یک سند فریبنده نمایش داده میشود – یک PDF قانونی که در وبسایت وزارت امور مذهبی و هماهنگی بین ادیان پاکستان میزبانی میشود. همزمان، فایل اجرایی پنهان در پسزمینه اجرا میشود و عفونت بدافزار را آغاز میکند.

خود بدافزار نسبتاً ساده است و برای برقراری اتصال پوستهی فرمان با یک سرور راه دور طراحی شده است. Knownsec 404، تیم امنیت سایبری که این حمله را تجزیه و تحلیل کرد، همپوشانیهای عملکردی را با Asyncshell، ابزاری که APT-K-47 از نیمهی دوم ۲۰۲۳ به طور مکرر از آن استفاده میکند، شناسایی کرد.

تاکنون چهار نسخهی مجزا از Asyncshell کشف شده است که هر کدام قادر به اجرای دستورات cmd و PowerShell هستند. زنجیرههای حملهی اولیه که Asyncshell را توزیع میکردند، از یک آسیبپذیری WinRAR (CVE-2023-38831) برای شروع عفونتها سوءاستفاده میکردند. نسخههای بعدی از استفاده از TCP به HTTPS برای ارتباطات فرمان و کنترل (C2) تغییر کردهاند و مخفیکاری و مقاومت خود را افزایش دادهاند. توالی حمله نیز تکامل یافته است و شامل یک اسکریپت ویژوال بیسیک برای نمایش سند فریبنده و راهاندازی بدافزار از طریق یک وظیفهی زمانبندیشده است.

این تکامل، توسعه و اصلاح مداوم تاکتیکهای APT-K-47 را نشان میدهد. تغییر آنها به یک زیرساخت C2 پویاتر، دور شدن از سرورهای ثابت C2، اهمیت Asyncshell را در عملیات آنها برجسته میکند. این انطباقپذیری آنها را به یک تهدید مداوم و در حال تکامل تبدیل میکند.

استفاده از طعمههای مرتبط با حج به ویژه موذیانه است و از یک رویداد مذهبی مهم برای هدف قرار دادن افراد سوءاستفاده میکند. این تاکتیک بر اهمیت هوشیاری در برابر حملات مهندسی اجتماعی، به ویژه آنهایی که از موضوعات حساس فرهنگی استفاده میکنند، تأکید میکند. کاربران باید هنگام باز کردن پیوستها یا کلیک کردن روی پیوندها در ایمیلها، حتی اگر به نظر میرسد از منابع قابل اعتماد هستند، احتیاط کنند. تأیید اعتبار چنین ارتباطاتی برای کاهش خطر عفونت بسیار مهم است.

توسعهی مداوم Asyncshell و ادغام آن در زرادخانهی حملهی APT-K-47 نیازمند نظارت دقیق توسط متخصصان امنیت سایبری است. درک تاکتیکها، تکنیکها و رویههای (TTP) در حال تکامل این عامل تهدید برای توسعهی استراتژیهای دفاعی موثر ضروری است. همانطور که APT-K-47 به اصلاح روشهای خود ادامه میدهد، سازمانها و افراد باید در شیوههای امنیت سایبری خود فعال باشند تا از این تهدیدهای در حال تکامل جلوتر بمانند. این شامل بهروزرسانیهای منظم نرمافزار، راهحلهای امنیتی قوی و آموزش کاربر در مورد شناسایی و اجتناب از تلاشهای فیشینگ است.

اگر به خواندن کامل این مطلب علاقهمندید، روی لینک مقابل کلیک کنید: the hacker news