اخیراً شاهد افزایش حملات فیشینگ، به خصوص با سوءاستفاده از نام DocuSign و ارسال فاکتورهای جعلی، هستیم. نکته نگرانکنندهتر، ظهور حملات فیشینگ و ZIP است که از فایلهای ZIP برای انتشار بدافزار استفاده میکند و تهدیدی جدی برای کسبوکارها و افراد محسوب میشود.

چشمانداز تهدیدهای دیجیتال دائماً در حال تکامل است و مهاجمان راههای نوآورانهای برای دور زدن اقدامات امنیتی و به خطر انداختن دادههای حساس پیدا میکنند. دو پیشرفت اخیر، پیچیدگی روزافزون این تهدیدها را برجسته میکند: سوءاستفاده از APIهای DocuSign برای کمپینهای فیشینگ و بهرهبرداری از الحاق فایلهای ZIP برای ارسال بدافزار.

فیشینگ DocuSign: سطح جدیدی از فریب

حملات فیشینگ سنتی اغلب به تاکتیکهای به راحتی قابل شناسایی، مانند آدرسهای ایمیل مشکوک یا پیامهای ضعیف ساخته شده، متکی هستند. با این حال، موج اخیر حملات فیشینگ DocuSign نشاندهنده جهشی قابل توجه در پیچیدگی است. این حملات از حسابهای قانونی و پولی DocuSign برای ایجاد و توزیع فاکتورهای جعلی متقاعدکننده استفاده میکنند.

مهاجمان قالبهای فاکتورهای ویژه ساخته شدهای را ایجاد میکنند که درخواستهای امضای الکترونیکی اسناد از برندهای شناخته شده را تقلید میکنند و به این کلاهبرداری ظاهری معتبر میدهند. این تاکتیک به طور مؤثر بسیاری از فیلترهای امنیتی سنتی و دروازههای ایمیل را دور میزند، زیرا ایمیلها از حسابهای معتبر DocuSign سرچشمه میگیرند.

پیامدهای قربانی شدن در برابر این حملات میتواند شدید باشد. اگر کاربری سند جعلی را امضا کند، مهاجم میتواند از آن برای درخواست پرداخت از سازمان خارج از DocuSign یا حتی ارسال مستقیم آن به بخش مالی برای پردازش استفاده کند. این امر میتواند منجر به زیانهای مالی قابل توجه و آسیب به اعتبار شود.

الحاق فایل ZIP: بهرهبرداری از شکافهای امنیتی

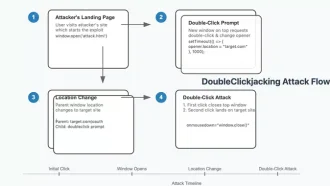

یکی دیگر از تهدیدهای نوظهور شامل استفاده از الحاق فایل ZIP برای دور زدن ابزارهای امنیتی و ارسال تروجانهای دسترسی از راه دور (RAT) است. این تکنیک شامل الحاق چندین آرشیو ZIP به یک فایل واحد است. آسیبپذیری امنیتی ناشی از اختلاف در نحوه باز کردن و تجزیه این فایلهای الحاق شده توسط برنامههای مختلف مانند 7-Zip، WinRAR و Windows File Explorer است.

مهاجمان با جاسازی محمولههای مخرب در آرشیو الحاق شده از این ناسازگاریها سوءاستفاده میکنند. برخی از برنامههای آرشیو ممکن است محتوای مخرب را نادیده بگیرند یا اشتباه تفسیر کنند و به این ترتیب محموله بدون شناسایی به کاربرانی که به آن ابزارهای خاص تکیه میکنند، تحویل داده میشود.

این روش به ویژه موذیانه است زیرا کاربران ابزارهای بایگانی خاص را هدف قرار میدهد و شناسایی آن را از طریق اسکنهای امنیتی عمومی دشوارتر میکند. این امر اهمیت بهروز نگه داشتن نرمافزار و استفاده از راهحلهای امنیتی قوی که میتوانند فایلها را صرفنظر از قالب یا ساختارشان تجزیه و تحلیل کنند، برجسته میکند.

Venture Wolf و MetaStealer: هدف قرار دادن صنایع روسیه

به فهرست رو به رشد تهدیدها، یک عامل تهدید به نام Venture Wolf با حملات فیشینگ علیه بخشهای مختلف در روسیه، از جمله تولید، ساختوساز، فناوری اطلاعات و ارتباطات، مرتبط شده است. این حملات از MetaStealer، یک فورک از بدافزار بدنام RedLine Stealer، استفاده میکنند.

MetaStealer برای سرقت اطلاعات حساس مانند اعتبارنامههای ورود، دادههای مالی و اطلاعات شخصی طراحی شده است. هدف قرار دادن صنایع خاص در روسیه نشاندهنده یک کمپین متمرکز با پیامدهای اقتصادی و ژئوپلیتیکی بالقوه قابل توجه است.

کاهش تهدیدها: یک رویکرد چند لایه

این تهدیدهای نوظهور بر نیاز به یک رویکرد چند لایه برای امنیت تأکید میکنند. سازمانها و افراد باید اقدامات زیر را برای محافظت از خود انجام دهند:

-

آموزش و آگاهی کاربر: کارمندان را به طور منظم آموزش دهید تا تلاشهای فیشینگ، از جمله مواردی که از پلتفرمهای قانونی مانند DocuSign استفاده میکنند، را تشخیص دهند. بر اهمیت تأیید صحت هر درخواستی قبل از امضا یا کلیک روی پیوندها تأکید کنید.

-

راهحلهای امنیتی ایمیل قوی: فیلتر کردن پیشرفته ایمیل و راهحلهای امنیتی را پیادهسازی کنید که بتوانند ایمیلهای مخرب، حتی آنهایی که از حسابهای قانونی سرچشمه میگیرند، را شناسایی و مسدود کنند.

-

نرمافزار بهروز و وصایای امنیتی: اطمینان حاصل کنید که همه نرمافزارها، از جمله ابزارهای بایگانی و سیستمهای عامل، با آخرین وصایای امنیتی بهروز هستند. این به کاهش آسیبپذیریهایی که مهاجمان ممکن است از آنها سوءاستفاده کنند، کمک میکند.

-

احراز هویت چند عاملی (MFA): در هر کجا که ممکن است MFA را فعال کنید تا یک لایه امنیتی اضافی به حسابها اضافه شود و از دسترسی غیرمجاز جلوگیری شود.

-

ممیزیهای امنیتی منظم و تست نفوذ: ممیزیهای امنیتی منظم و تست نفوذ را انجام دهید تا آسیبپذیریهای احتمالی در سیستمهای خود را شناسایی و برطرف کنید.

-

هوش تهدید: با اشتراک در فیدهای اطلاعات تهدید و مشاورههای امنیتی از آخرین تهدیدها و آسیبپذیریها مطلع شوید.

با اجرای این اقدامات، سازمانها و افراد میتوانند خطر قربانی شدن در برابر این تهدیدهای سایبری در حال تکامل را به میزان قابل توجهی کاهش دهند. هوشیاری و اقدامات امنیتی پیشگیرانه در نبرد مداوم علیه مهاجمان پیچیدهتر، بسیار مهم هستند.

اگر به خواندن کامل این مطلب علاقهمندید، روی لینک مقابل کلیک کنید: the hacker news