سلام! بیا امروز با هم یه گپ خیلی خودمونی بزنیم درباره دنیای امنیت سایبری و اینکه چرا خطرهاش داره بیشتر میشن، حتی اگه خیلیهامون اصلاً خبر نداریم! همیشه فکر میکنیم وقتی از اینترنت و نرمافزار و گوشی استفاده میکنیم، همهچی تحت کنترله، اما راستش این روزا اصلِ سیستم هشداردهندهی جهانی سایبری یکم شل و ول شده و خیلی از حفرهها داره میره زیر رادار بدون اینکه کسی بفهمه.

خب، بذار اول با دو تا اسم خیلی مهم شروع کنم! یکی NVD هست و یکی CVE. — NVD یا همون National Vulnerability Database یه دیتابیس ملیِ پایگاه آسیبپذیری آمریکاییه که همه جای دنیا امنشناسا (همون کارشناسان و شرکتهایی که دنبال باگ و حفرههای نرمافزاری میگردن) ازش استفاده میکنن. CVE هم مخفف Common Vulnerabilities and Exposures، یه سیستم شمارهگذاری واسه ردیابی و شناسایی باگهای نرمافزاریه. یعنی هر باگ یه کد یونیک میگیره تا بشه درست دنبالش کرد.

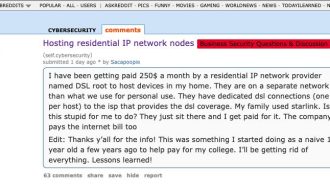

حالا تو ۱۸ ماه اخیر، هر جفتشون یه جورایی حسابی وضعشون به هم ریخت! مثلاً سال ۲۰۲۴ دیتابیس NVD یهویی اعلام کرد دیگه تحلیلِ تهدیدهای جدید رو منتشر نمیکنه به خاطر مشکل حمایت دوجانبه بین نهادهای دولتی آمریکا. خلاصه همچین وابسته به ساپورت دولتی آمریکا بوده که با یکم کم شدن بودجه، کل سیستمش قفل کرد! CVE هم تقریباً قرار بود کلاً تعطیل شه، داشت سوژهی جوکهای تلگرامی امنیتشناسا میشد که آخر سر با دخالت سازمان CISA (یعنی Cybersecurity and Infrastructure Security Agency که مسئول امنیت سایبری و زیرساختیه)، بودجهشو تا یه سال دیگه تمدید کردن.

راستی یه چیزی! وقتی حرف از «سازمانها» و بودجهی دولتی میزنیم، بدون که این نهادها مثل NIST، MITRE و CISA، هرکدوم بخشی از مدیریت امنیت آمریکا رو دارن. اونا باهم دعوا دارن کی بودجه بده و کی دیتابیس رو ساپورت کنه. نهادهای نظارتی یعنی همینا دیگه، که باید رو روند کار شرکتای بزرگ و دیتابیسهای کلیدی نظارت کنن!

برگردیم سر بحث؛ نکته اینه که اکثر مردم اصلاً متوجه نمیشن وقتی این دیتابیسها خوابیدن یا کند شدن، درواقع دستگاههاشون و کارهاشون کلی بیشتر در معرض نفوذ هکرها قرار میگیرن. چون دومین راه معمول نفوذ هکرها (طبق گزارش Verizon) همین حفرههای وصلهنشده است! حمله به بیمارستانها یا زیرساختهای مهم هم کم نبوده — حتی منجر به مرگ برخی بیمارها یا نقص تو خدمات شده!

تا همین چند وقت پیش، جریان خیلی ساده بود: با بوجود اومدن یه باگ یا آسیبپذیری، خیلی سریع توی CVE ثبت میشد و بعد NVD هم تحلیلشو (مثلاً شدت، میزان رخداد، میزان سواستفادهپذیری و غیره) ارائه میکرد. اما الان این مدل مثل اینه که یکی کل فهرست کتابخونه رو برداشته باشه! مدیرفنی امنیت آمریکا هم گفته: «بدون CVE انگار کتابخونه رو بیکاتالوگ کردی، همه توی آشوب گم میشن و هکرها عشق میکنن!”

این وسط، بعد از قطع شدن حمایت مالی CISA از NVD (حدود ۳.۷ میلیون دلار در سال)، سازمان CISA یه برنامه به اسم Vulnrichment راه انداخت. Vulnrichment یعنی غنیسازی آسیبپذیریها — خلاصه همون تکمیل کردن دادهها با اطلاعات اضافی مثلاً راهکار برای گروههای خاص. هدفش هم کاهش وابستگی کل دنیا به دولت آمریکا بود، تا چند تا شریک مجاز بتونن این دیتابیسها رو تغذیه کنن.

حالا بیا سختیشو ببین! الان بالای ۲۵ هزار آسیبپذیری توی NVD مونده که هنوز بررسی نشدن — یعنی تقریباً ۱۰ برابر بدترین وضع سال ۲۰۱۷! این عددها نشون میده حجم کشف آسیبپذیریها رفته بالا، و دولت و دیتابیسهای رایگان دارن جا میمونن. شرکتهای خصوصی مثل Qualys و Rapid7 و Tenable اومدن سرویس پولی ابزار مدیریت آسیبپذیری (VM) میدن که کلی شرکت بزرگ فقط به اونها تکیه دارن. یعنی سطح لوکس سایبری واسه شرکتاییه که پول دارن، اما شرکت کوچیکا و استارتاپها بیچاره میشن وقتی دیتابیس رایگان عقب بمونه.

مثلاً کومال از یه استارتاپ هندی میگه که «اگه NVD رو از دست بدیم، عملاً مجبوریم بریم سراغ محصولات پولی که خیلی گرونن. اگه داده جدید نداشته باشی، یعنی همیشه عقبتر از هکری!” حتی اگه فردا همهچی دوباره اوکی شه، خیلیا دیگه به این منابع اعتماد نمیکنن و دوست دارن ابزار کنترل خودشونو داشته باشن.

یه چالش دیگه هم بحث آسیبپذیریهای خاص و کمیاب (One-off vulnerabilities) هست. خیلی از این آسیبپذیریها کلاً فقط بعضی دستگاهها یا صنایع خاص رو هدف میگیرن و معمولاً نادیده گرفته میشن، اما نبود تحلیل دقیق باعث میشه این ریسکها بالا بمونه.

جالب بدونی مشکل فقط تو یه کشور نیست! الان چین چندین دیتابیس قوی برای خودش ساخته — البته همه میترسن دولت چین دست ببره تو محتوا یا اونا رو سانسور کنه. اتحادیه اروپا هم با سرعت کار رو انداخته و داره یه دیتابیس مشترک اروپایی راه میاندازه. این رقابت شبیه به جنگ رسانه و سرویسهای ابریه، همه میخوان مستقل باشن و امنیت رو گروگان نگیرن.

از یه طرف دیگه، تو آمریکا مدیریت دیتابیسها دست کلی نهاد و پیمانکار مختلفه، که بعضیهاشون کارشون رو تکراری انجام میدن و وسط این مدیریت چندلایه، تعداد متخصص واقعی آسیبپذیری کم شده!

اما حالا قضیه از اینم پیچیدهتر شده؛ قانونی به اسم Shrink-wrap License (یعنی مجوزهای کاربری خیلی کلی و طولانی که فقط OKشون میکنی و هیچی هم نمیفهمی!) باعث شده شرکتهای نرمافزاری تو هیچ دادگاهی مسئول باگها و خرابیشون نباشن. حتی یه پروژه آزمایشگاهی EULAs of Despair نشون داد که شرایط استفاده بعضی شرکتها طولانیتر از ۱۵ تا رمان جنگ و صلح (!) هست! واقعاً کی میره اینا رو بخونه؟!

اما اینم داره تغییر میکنه. مثلاً تیر ماه ۱۴۰۳ (جولای ۲۰۲۴)، یه آپدیت امنیتی خراب از شرکت CrowdStrike باعث شد میلیونها کامپیوتر ویندوزی توی کل دنیا بخوابه — از ایرلاین گرفته تا بیمارستان تا اورژانس! ضرر میلیارد دلاری زد و حتی شهر پورتلند آمریکا وضعیت اضطراری اعلام کرد! الان کلی دادخواهی و شکایت علیه شرکتها راه افتاده و معلوم نیست آخرش چی بشه.

یک راهحل که مطرحه، S-BOM یا Software Bill of Materials هست — یه جور فهرست مواد اولیه نرمافزار. یعنی لیست کاملی از تموم مؤلفههای نرمافزار که ببینی دقیقاً چه باگها یا ریسکهایی کجا ممکنه باشه. خیلی وقتا آسیبپذیریها از ماژولها یا سرویسدهندههای جانبی میان و شرکتها لازم دارن بدونن توی محصولشون دقیقاً از چه تیکهکدهایی استفاده شده.

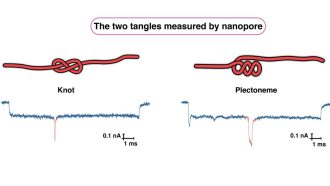

تازه مشکلات اساسی این وسط با هوش مصنوعی هم حل نمیشن. واقعاً AI تا حالا نشون نداده که بتونه ۱۰۰٪ دقیق باشه، گاهی اشتباهاتش فاجعه به بار میاره! بعضی محققها با مدلهایی مثل OpenAI تونستن باگهای zero-day (یعنی باگهایی که هنوز وصله(پچ) ندارن و خفن خطرناکن) پیدا کنن. هر دو تیم NVD و CVE دارن ابزارهای هوش مصنوعی درست میکنن که شاید سرعت آنالیزها رو زیاد کنه؛ مثلاً تولید CPE که یه جور کد محصوله تا مشخص کنه باگ تو کدوم نسخه نرمافزاره، معمولاً ۶۵٪ زمان کل تحلیل رو میگیره. اگر AI اون بخشو هندل کنه خیلی جلو میافتن. ولی هنوز جای مطمئن شدن نیست و باید فرآیندهای دستی کنترل بشن.

این وسط، گروهی هم دنبال اینن که کل این سیستم رو مثل DNS جهانو اداره کنن — یعنی یه مدل غیرمتمرکز و مستقل تحت نظر یه بنیاد جهانی غیرانتفاعی، تا وابستگی به آمریکا کمتر بشه. دیتابیسهای اوپنسورس مثل VulnDB و NVD++ هم هستن که الان خیلی منابع ندارن؛ مثلاً VulnDB تونسته تا اردیبهشت ۱۴۰۳ (می ۲۰۲۴) بیش از ۱۱۲ هزار باگ پیدا کنه که اصلاً تو CVE ثبت نشدن!

در آخر، اگه حمایت مالی و همکاری جهانی واقعی نباشه، دنیا میمونه با چند تا دیتابیس پولی که فقط ثروتمندها دسترسی دارن و بقیه تقریباً بیدفاع میشن. یعنی امنیت دیجیتال میشه لوکس، هرکی پول داره امن میمونه، بقیه باید فقط دعا کنن!

پیشنهاد اینه که هم دولتها و هم شرکتها به جای سنگر گرفتن پشت متنهای حقوقی و اجبار مشتری به پذیرش همه چی، شروع کنن مسئولیت بیشتری بپذیرن و واقعاً به فکر امنیت مردم باشن. چون بالاخره ریسک برای همه هست و بدون شفافیت و همکاری، دنیای دیجیتالمون میتونه به یه عهد تاریک جدید (!) تبدیل بشه!

پس دفعه بعد که پیام بهروزرسانی نرمافزار یا پچ اومد، بدون که کلی متخصص دارن پشت پرده دعوا میکنن که چه دیتابیسی زودتر وصله رو بهت معرفی کنه! امنیتت رو جدی بگیر و یه کم بیشتر حواست به اخبار امنیت سایبری باشه. دنیا داره عوض میشه…

منبع: +